El Snyk Vulnerability Scanner (Escáner de Vulnerabilidades de Snyk) es una herramienta de seguridad de aplicaciones diseñada para ayudar a los desarrolladores a encontrar y corregir vulnerabilidades en su código, dependencias de código abierto, imágenes de contenedores e infraestructura como código (IaC) de forma temprana en el Ciclo de Vida del Desarrollo de Software (SDLC). Su filosofía central es el «shift-left» (mover a la izquierda), que significa integrar la seguridad desde las primeras etapas del desarrollo, en lugar de esperar hasta el testing o la producción.

Snyk se distingue por ser una plataforma centrada en el desarrollador, proporcionando resultados altamente accionables y a menudo sugiriendo correcciones automatizadas que los desarrolladores pueden implementar rápidamente. Tambien te dejamos nuestros blog visitar.

🛠️ Componentes Clave de la Plataforma Snyk

Snyk no es solo un único escáner, sino una plataforma completa de seguridad compuesta por varias herramientas especializadas que cubren los principales vectores de riesgo en el desarrollo moderno:

1. Snyk Open Source (Análisis de Composición de Software – SCA)

- Función: Escanea las dependencias de código abierto (bibliotecas y paquetes) que utiliza un proyecto para identificar vulnerabilidades de seguridad conocidas.

- Base de Datos: Utiliza la base de datos de vulnerabilidades más completa del mundo para proporcionar alertas precisas sobre fallos de seguridad.

- Valor Añadido: Sugiere automáticamente la versión segura de actualización de la dependencia o, si no hay un fix disponible, a menudo recomienda parches a nivel de código fuente. También gestiona los requisitos de licencia de código abierto.

2. Snyk Code (Análisis de Seguridad de Aplicaciones Estáticas – SAST)

- Función: Analiza el código fuente propietario del desarrollador (código que ellos mismos escriben) para encontrar fallos de seguridad y puntos débiles como inyecciones SQL, Cross-Site Scripting (XSS) y otros problemas del OWASP Top 10.

- Integración: Se ejecuta en tiempo real en el Entorno de Desarrollo Integrado (IDE) del desarrollador (como VS Code, IntelliJ), en el repositorio de código y en la pipeline de Integración Continua/Despliegue Continuo (CI/CD).

- Tecnología: Impulsado por Deep Code AI, minimiza los falsos positivos y prioriza las vulnerabilidades más críticas en el contexto de la aplicación.

3. Snyk Container

- Función: Escanea imágenes de contenedores (Docker y otras) y configuraciones de Kubernetes en busca de vulnerabilidades en el sistema operativo base, las bibliotecas y el propio software de la aplicación dentro del contenedor.

- Priorización: Ayuda a priorizar las correcciones sugiriendo imágenes base más seguras que contengan menos vulnerabilidades.

4. Snyk Infrastructure as Code (IaC)

- Función: Analiza archivos de configuración de infraestructura (como Terraform, CloudFormation y manifiestos de Kubernetes) para detectar misconfigurations (configuraciones incorrectas) que podrían dejar la infraestructura de la nube expuesta a ataques.

- Prevención: Asegura que la infraestructura desplegada sea segura desde el principio, aplicando el concepto de Policy as Code.

📝 Ejemplos de Uso del Snyk Vulnerability Scanner

El poder de Snyk reside en su capacidad para integrarse en todo el flujo de trabajo del desarrollador, desde que escriben la primera línea de código hasta que se despliega en producción.

Ejemplo 1: Escaneo de Dependencias (Snyk Open Source)

Escenario

Un desarrollador está trabajando en una aplicación Node.js y utiliza el paquete express@4.17.1. Luego de instalarlo, Snyk escanea el archivo package-lock.json.

Acción de Snyk

- Detección: Snyk identifica que esta versión de

expresstiene una vulnerabilidad de Gravedad Alta (por ejemplo, una posible denegación de servicio por Regular Expression Denial of Service – ReDoS) registrada en su base de datos. - Notificación: El desarrollador recibe una alerta inmediata en su IDE o en la interfaz web de Snyk.

- Corrección Sugerida: Snyk no solo alerta, sino que propone una solución, como generar automáticamente un Pull Request (PR) o una solicitud de fusión que actualiza el paquete a

express@4.18.0(la versión segura) y proporciona un resumen de la vulnerabilidad y la corrección.

Bash

# Comando de ejemplo en la CLI para testear el proyecto local

$ snyk test

**

Ejemplo 2: Escaneo de Código Propio (Snyk Code)

Escenario

Un desarrollador escribe un fragmento de código Python que acepta una entrada de usuario (por ejemplo, un parámetro URL) y la utiliza directamente para construir una consulta de base de datos sin sanearla.

Código Vulnerable (Ejemplo)

Python

# Peligro de Inyección SQL

user_id = request.args.get('id')

query = f"SELECT data FROM users WHERE id = '{user_id}'"

db.execute(query)

Acción de Snyk

- Detección en el IDE: Mientras el desarrollador está escribiendo la línea

query = f"...", Snyk Code detecta instantáneamente que el código tiene un flujo de datos inseguro que podría llevar a una Inyección SQL. - Alerta en línea: Aparece una alerta directamente en la línea de código en el IDE.

- Corrección Asistida por IA: Snyk ofrece una sugerencia de corrección que transforma el código para usar sentencias preparadas o parámetros enlazados, eliminando el riesgo.

Ejemplo 3: Escaneo de Contenedores (Snyk Container)

Escenario

El equipo de DevOps está construyendo una imagen Docker utilizando FROM alpine:3.12.

Acción de Snyk

- Análisis: Snyk analiza el

Dockerfileo la imagen construida. - Hallazgo: Descubre que la versión base

alpine:3.12contiene varias vulnerabilidades de Gravedad Alta debido a paquetes obsoletos del sistema operativo. - Remediación Automatizada: Snyk sugiere automáticamente un

Dockerfilealternativo que utiliza una imagen base más reciente y segura, comoFROM alpine:3.18, que tiene cero vulnerabilidades críticas. Esto se convierte en una recomendación de imagen base lista para usar.

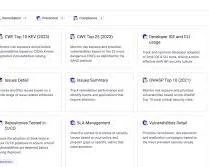

🚀 Alternativas de Plataformas AppSec Integrales (Competidores Directos)

Estas plataformas buscan ofrecer una solución de seguridad completa que cubra la mayor parte del Ciclo de Vida del Desarrollo de Software (SDLC), al igual que Snyk.

| Plataforma | Enfoque Principal | Puntos Clave |

| Checkmarx | SAST, SCA, IaC | Una plataforma muy madura y consolidada. Checkmarx One unifica herramientas de Análisis Estático (SAST), Análisis de Composición de Software (SCA) y otras. Suele ser más popular en grandes empresas con programas de seguridad bien establecidos. |

| Veracode | SAST, DAST, SCA | Es una solución nativa de la nube conocida por su análisis estático (SAST) y dinámico (DAST). Es robusta para cumplimiento normativo y tiene módulos de capacitación en seguridad para desarrolladores. A veces se percibe como menos enfocada en el flujo de trabajo en tiempo real del desarrollador que Snyk. |

| Mend.io (antes WhiteSource) | SCA (Foco Original) | Es un competidor fuerte en el Análisis de Composición de Software (SCA) para dependencias de código abierto. Ofrecen soluciones para el manejo de licencias, la generación de SBOM (Software Bill of Materials) y seguridad de contenedores. |

| GitLab | Seguridad Integrada en DevOps | GitLab tiene seguridad nativa integrada en su pipeline de CI/CD, incluyendo SAST, DAST, SCA y escaneo de contenedores. Si ya usas GitLab para tu repositorio y CI/CD, su solución es una extensión natural y conveniente. |

| Wiz | Seguridad Cloud-Native | Se centra en la gestión de la postura de seguridad para la nube (CSPM) y la seguridad de las aplicaciones y el código en el contexto de la nube. Es excelente para la visibilidad del riesgo en grandes entornos cloud. |

🛠️ Alternativas de Herramientas Especializadas (Open Source y Nicho)

Estas herramientas son excelentes si necesitas una solución específica para un tipo de escaneo o si prefieres opciones de código abierto o más enfocadas en el desarrollo.

1. Para Análisis de Código Estático (SAST)

- Semgrep: Una herramienta de SAST rápida y personalizable con una rica librería de reglas de código abierto. Es muy popular entre los desarrolladores debido a su velocidad y a la facilidad de escribir reglas de seguridad personalizadas para su código.

- SonarQube / SonarCloud: Más que solo seguridad, SonarQube se centra en la calidad del código y la deuda técnica. Incluye escaneo SAST para vulnerabilidades y es muy conocido por su concepto de «Quality Gates» (puertas de calidad) que detienen la compilación si no se cumplen los estándares.

2. Para Escaneo de Dependencias (SCA)

- Trivy: Una herramienta open-source muy popular y fácil de usar, desarrollada por Aqua Security. Es excelente para escanear imágenes de contenedores y dependencias de código abierto.

- OWASP Dependency-Check: Una herramienta gratuita y de código abierto del proyecto OWASP que escanea dependencias en busca de vulnerabilidades conocidas.

3. Para Infraestructura como Código (IaC)

- Checkov: Otra herramienta de código abierto de Aqua Security que se especializa en escanear archivos de Terraform, CloudFormation, Kubernetes y otros IaC para detectar configuraciones erróneas y violaciones de seguridad antes del despliegue.

4. Para Detección de Secretos

- GitGuardian: Se especializa en la detección en tiempo real de claves de API, credenciales y otros secretos codificados accidentalmente en repositorios Git y sistemas de CI/CD.

🔑 Criterios de Elección

Al evaluar una alternativa a Snyk, considera lo siguiente:

- Enfoque en el Desarrollador (Developer-Centric): ¿La herramienta ofrece correcciones fáciles de aplicar, integración en el IDE y retroalimentación rápida?

- Tipos de Escaneo Requeridos: ¿Solo necesitas SCA? ¿O también SAST, Container e IaC?

- Velocidad y Falsos Positivos: La rapidez del escaneo y la precisión de los resultados son cruciales para no interrumpir el flujo de trabajo del equipo.

- Costo y Licencias: Snyk, Checkmarx y Veracode suelen ser soluciones empresariales de pago. Semgrep, Trivy y SonarQube tienen versiones de código abierto muy funcionales.

Snyk convierte la seguridad en una parte integrada y rápida del proceso de desarrollo, permitiendo a los equipos de ingeniería entregar software seguro a la velocidad que exige el negocio.

🎯 Conclusión sobre Snyk Vulnerability Scanner y sus Alternativas

El Snyk Vulnerability Scanner representa un cambio fundamental en la filosofía de la seguridad de software, alejándola del control de calidad tardío y llevándola al proceso de desarrollo diario (Shift-Left).

Snyk: La Plataforma Centrada en el Desarrollador

La principal conclusión es que Snyk se posiciona como una plataforma de seguridad integral que no solo identifica vulnerabilidades en múltiples frentes (código propio, dependencias, contenedores e IaC), sino que también facilita activamente su corrección inmediata a través de sugerencias de patches y actualizaciones. Su éxito radica en ser amigable para el desarrollador, ofreciendo feedback en tiempo real directamente en el IDE, lo que permite a los equipos integrar la seguridad sin sacrificar la velocidad.

El Panorama Competitivo

Aunque Snyk es un líder, el panorama de la Seguridad de Aplicaciones (AppSec) es robusto. Las alternativas como Checkmarx y Veracode ofrecen soluciones maduras y robustas, a menudo más adecuadas para el estricto cumplimiento normativo de grandes corporaciones. Mientras tanto, las herramientas de código abierto como Semgrep y Trivy ofrecen flexibilidad y especialización en tareas específicas (SAST y SCA/Contenedores, respectivamente) sin el costo de una plataforma comercial.

Resumen Final

En última instancia, la elección de Snyk o una de sus alternativas depende de la madurez del programa DevSecOps de una organización y de sus prioridades:

- Snyk es ideal para equipos que buscan velocidad, corrección automatizada y una integración profunda en todo el flujo de trabajo moderno (DevOps).

- Las Alternativas satisfacen necesidades específicas, ya sea la cobertura exhaustiva (Checkmarx/Veracode) o la flexibilidad y el bajo costo de las herramientas de código abierto.

La tendencia clara es que la seguridad se ha convertido en una responsabilidad compartida y una parte intrínseca de la calidad del código, y herramientas como Snyk son el catalizador de esta transformación. Te dejamos una paguina mas para saber un poco mas del tema visitar paguina.